两年前,俄罗斯黑客组织APT28利用邮件客户端Outlook的零日漏洞CVE-2023-23397(CVSS风险评分为9.8),对北约成员国发起攻击,目的是控制Exchange邮箱账户。如今,这些黑客使用新的后门程序作案,引起网络安全企业的关注。

网络安全企业S2 Grupo指出,APT28近期使用名为NotDoor的后门程序,对北约成员国的企业机构发动攻击。该后门实际上是Outlook的VBA宏,功能是监控收到的电子邮件,一旦发现特定关键词,就会尝试接收攻击者的指令,进而窃取数据、上传文件,或是在受害设备上执行命令。

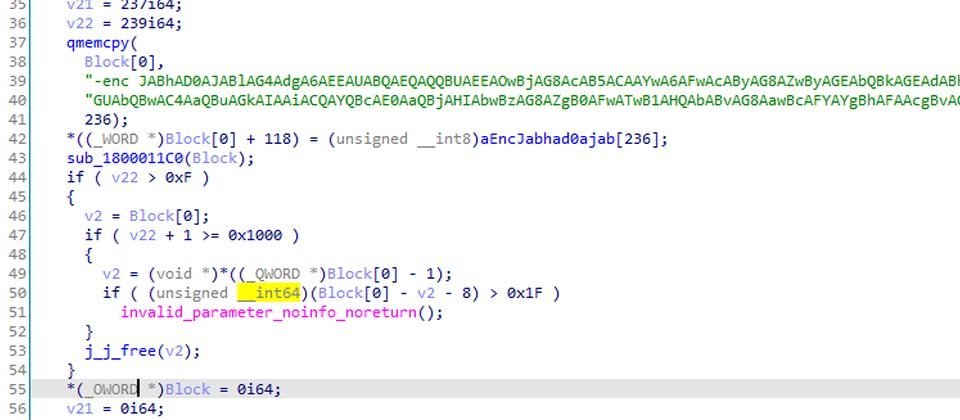

为规避检测,黑客滥用微软文件共享服务OneDrive的合法应用程序可执行文件,通过DLL侧加载技术加载恶意文件SSPICLI.dll,在受害设备上植入NotDoor,并禁用宏防护机制。在攻击过程中,恶意程序加载器会执行经过Base64编码处理的PowerShell命令,以实现攻击目的。

该后门程序具有高度隐蔽性。S2 Grupo将其上传至 VirusTotal 进行检测,64个杀毒引擎中仅有4个识别为恶意文件。关于该后门的工作机制,主要是在Outlook启动或收到新邮件时,通过特定事件触发并执行代码。NotDoor具备四项功能:执行命令、执行命令并通过邮件附件返回结果、泄露受害设备上的数据,以及向受害设备上传文件。