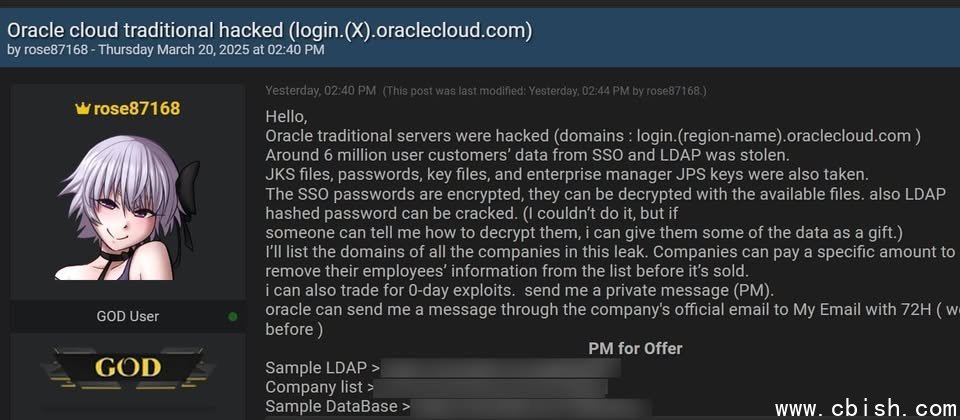

根据Bleeping Computer、HackRead、SecurityWeek等资安新闻网站的报导,3月20日名为rose87168的人士于骇客论坛声称,他手上握有超过14万个Oracle Cloud租户的资料,资料量多达600万笔,其中包含单一签入(SSO)及LDAP的帐密资料,想要寻找买主。对此,Oracle否认遭到入侵,并强调骇客公布的帐密资料无法用于Oracle Cloud,没有Oracle Cloud客户面临资料外流或是遗失的情况。

最早报导此事的Bleeping Computer与rose87168取得联繫,他们声称从Oracle Cloud的单一签入服务窃得的资料,内容包含加密的SSO密码、Java Keystore文件(JKS)、金钥文件,以及企业管理者的JPS金钥。他们声称在40天前取得Oracle Cloud的存取权限,并在偷到资料后,向Oracle勒索10万门罗币(XMR),换取骇客提供如何入侵的资讯。不过,Oracle要求有关弱点资讯后,表明拒绝付钱。

针对这起事故,显然有媒体对Oracle的说法不买单,他们根据资安业者的说法,认为这些流出的可能是真实资料,骇客的入侵管道与身分验证的环节有关。另外两家资安新闻网站HackRead、SecurityWeek引述资安业者CloudSEK的调查结果,这批骇客大约从今年1月开始活动,根据骇客公开的资料,遭到入侵的网域疑似是Oracle Fusion Middleware 11G主机,骇客很有可能是利用CVE-2021-35587而得逞,此漏洞存在于OpenSSO代理程序元件Oracle Access Manager,CVSS风险为9.8分。

事隔3天,CloudSEK公布新的调查结果,指出根据骇客提供买家验证的部分资料(1万笔),这批资料确实来自Oracle Cloud网域login.us2.oraclecloud.com,该服务器为实际上线的SSO身分验证平台,且外流文件内容为客户的真实资料。

除此之外,另一家资安业者Hudson Rock也证实确有此事,该公司共同创办人暨技术长Alon Gal指出,他根据骇客提供的1万笔资料向客户进行确认,结果得到3家客户回覆,其中2家表示是正式生产环境资料,另1家则表示曝露的使用者帐号真实存在。

虽然两家资安业者都是根据骇客公开的资料,确认部分为实际使用的真实帐号、密码,但究竟这些骇客手上握有多少资料,而这批资料是否来自相同的来源,仍有待进一步釐清。